2020年7月18日,由360众测及360BugCloud联合举办的第二期Hacking Club技术趴——漏洞挖掘技术栈,圆满结束。

本期技术趴的演讲内容涵盖了Java反序列化漏洞、软件供应链漏洞、设备硬编码漏洞以及近源渗透等精彩内容,呈现了多角度的漏洞挖掘思路碰撞。

技术趴议题回顾

议题一

讲师@Blade 带来的《软件供应链漏洞挖掘思路分享》,通过多个具体的案例分享了如何运用供应链攻击视角,快速有效地找出供应链上游的脆弱性,从而挖掘出通用型漏洞。分享思路清晰,演讲内容详实。

【精选点评】

点评1:该议题分享思路清晰,偏向于实战,开拓了思维。

点评2:有实际案例,内容深刻明了,有深度。

议题二

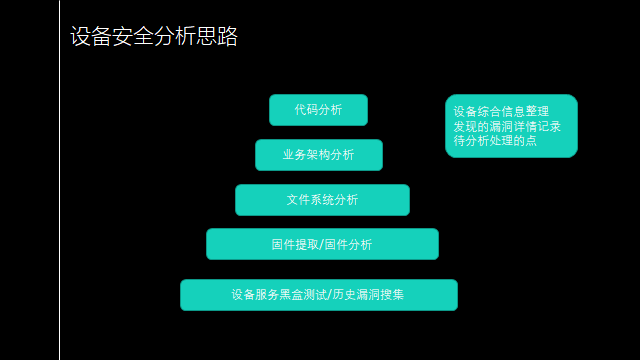

讲师@陈平 带来的《一个硬编码账户引发的信任危机》,通过对一个误报的硬编码账户漏洞的具体分析,探讨了对设备硬编码漏洞的挖掘方法。与此同时,还结合自身经历分享了安全平台的审核机制及风险评估,获得白帽一致好评。

【精选点评】

点评1:内容非常新颖,为技术研究提供了新思路。

点评2:演讲思路清晰,逻辑感强,听下来很顺畅,容易吸收。

议题三

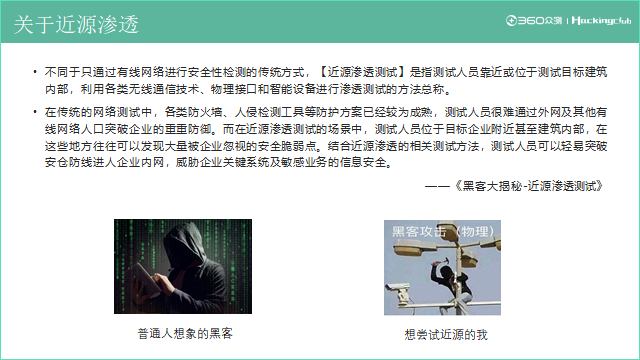

讲师@JoCat 带来的《浅谈近源渗透与防御》,通过分享近源渗透的实操方法与企业安全人员配置经验,将在面对这种新型渗透方式时如何防御、对抗及打击的心得娓娓道来,打开了区别于传统渗透测试的新思路。

【精选点评】

点评1:近源渗透这个分享特别接近实战,能从里面学到很多东西。

点评2:内容很新奇,涨姿势。

议题四

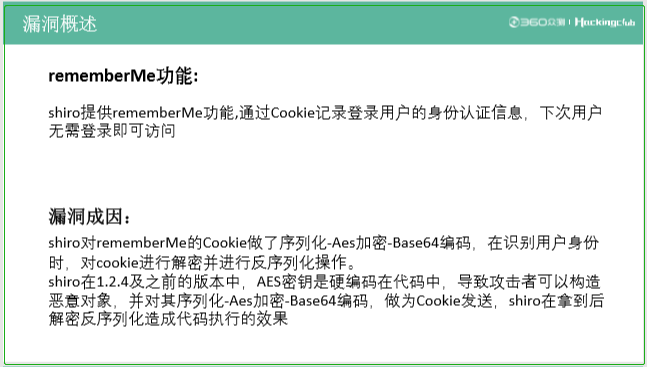

讲师@沐白 带来的《Java反序列化漏洞原理及实战运用》,作为压轴议题,以近两年HW、众测中高频出现的shiro反序列化漏洞为例,详细地揭秘了Java反序列化漏洞原理及实战挖掘利用思路。分享从浅入深,贴近实战,干货满满。

【精选点评】

点评1:课程讲解深入浅出,干货满满。

点评2:实战意义大,有效提升漏洞挖掘能力。

技术趴精彩重现

Hacking Club运营小姐姐“妮妮”和“锤锤”再次亮相主持,活力满满,只为衬托每一位白帽大大的学习热情。

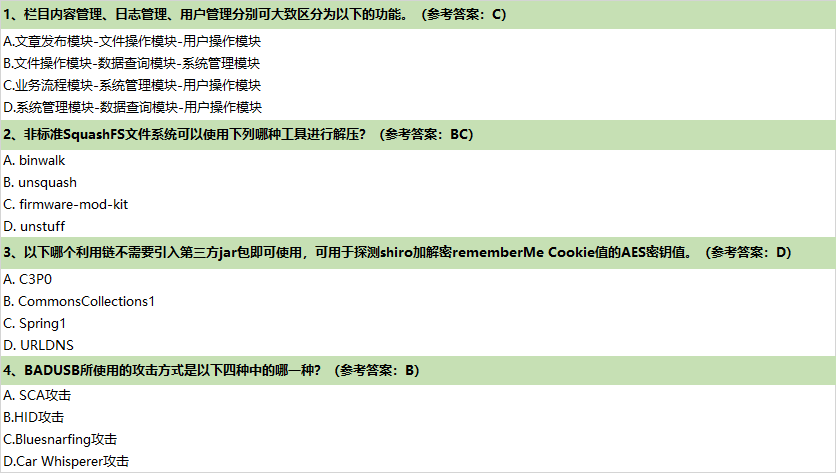

首次新增在线答题互动环节,每个议题结束之际都伴随着3道题目的小考验,即学即用,趣味倍增。你答对了吗?

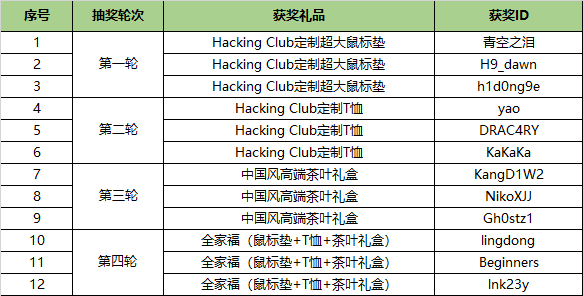

与此同时,抽奖互动环节中共有12位白帽成功抽取本期Hacking Club技术趴的文化周边好礼,恭喜各位幸运的锦鲤儿~

技术趴演讲资料获取

【完整无删减版】技术趴演讲资料(含四个演讲视频及讲义)获取方式

获取对象:所有【成功报名并参与】第二期Hacking Club技术趴活动的师傅们

获取姿势:扫描下方二维码,完成《第二期Hacking Club技术趴满意度调研》,即可获取【完整无删减版】技术趴演讲资料。

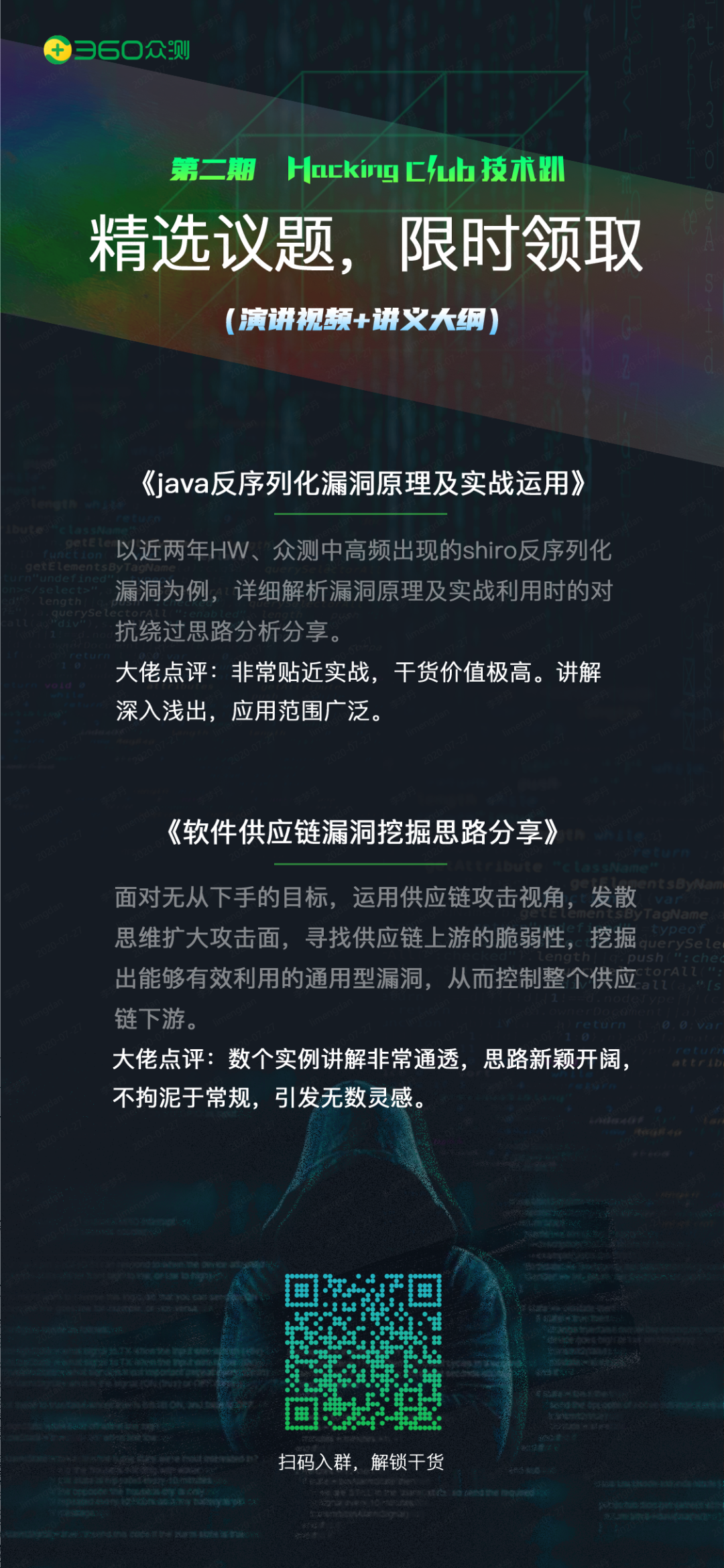

【精选收藏版】技术趴演讲资料(含两个演讲视频及讲义)获取方式

获取对象:所有【未成功参与】第二期Hacking Club技术趴活动的师傅们

获取姿势:扫描下方海报二维码,进入《Hacking Club官方粉丝群》,即可限时领取【精选收藏版】技术趴演讲资料。

演讲议题持续征集中

Hacking Club技术趴议题持续征集中,我们诚挚地邀请热爱技术、乐于分享的您成为我们的荣誉讲师。如您愿意投稿加入,欢迎添加QQ客服:3524137571(豌豌同学)进行投稿沟通。或者点击文章左下角“阅读原文”,立即投稿。